Zwei Schlüssel?

Um das Problem des Schlüsseldiebstahls zu umgehen, war es eine bahnbrechende Idee, statt eines gemeinsamen Schlüssels zwei verschiedene Schlüssel zum Ver- und Entschlüsseln zu verwenden.

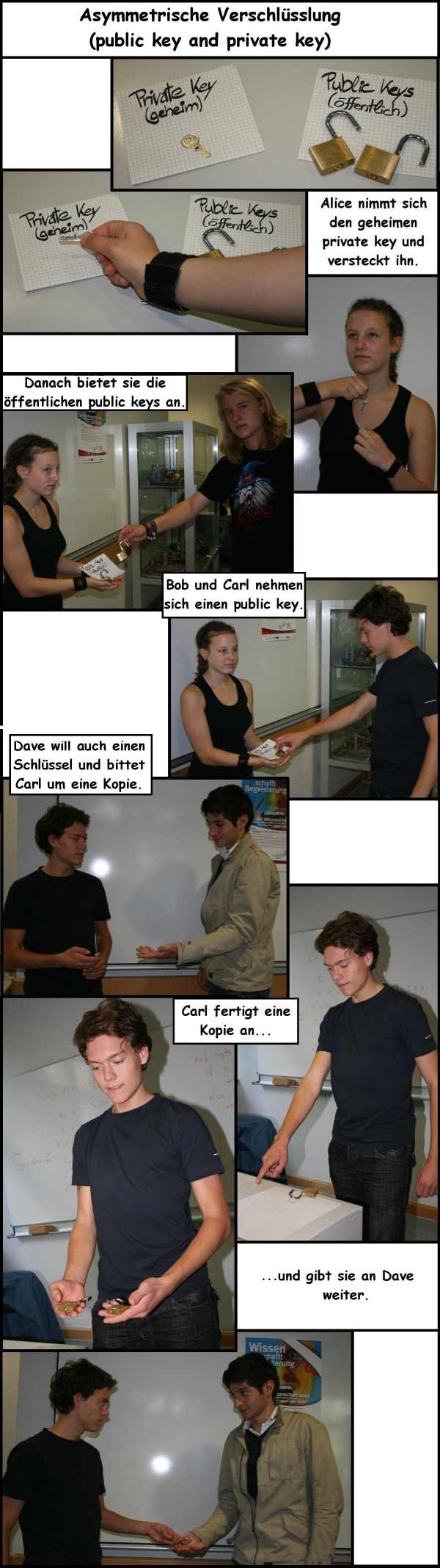

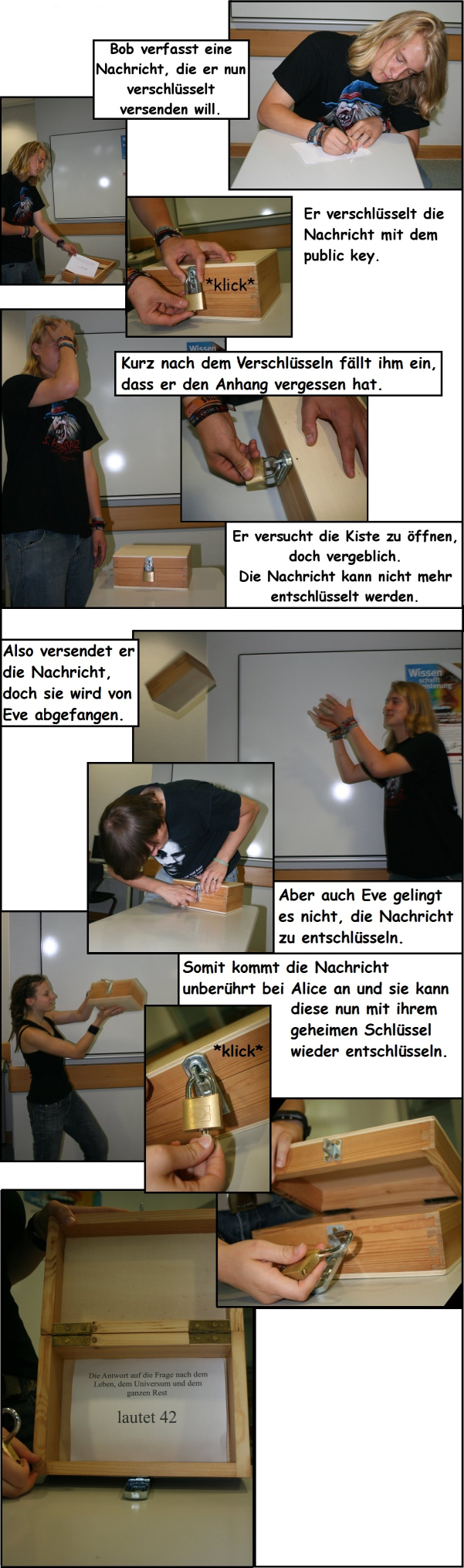

Aufgabe 3: Bildergeschichte und Rollenspiel

- Lies die Bildergeschichte durch, um das Verfahren mit den zwei Schlüsseln zu verstehen.

- Spielt das Verfahren in Gruppen selbst nach. Dazu könnt ihr die Bastelvorlage verwenden.

Jeder hat einen eigenen privaten Schlüssel, die öffentlichen Schlüssel können viele Personen benutzen. - Zeichne eine eigene Bildergeschichte oder einen Comic, wie das Verfahren mit zwei Schlüsseln funktioniert.

Foto-Story von und mit Jacqueline, Simon und Tobias (Gaststar: Otar) - Schülerinnen und Schüler des HSG in Kaiserslautern (Abitur 2011).

Auch zu finden auf dieser Seite.

Öffentlicher und privater Schlüssel müssen sich gegenseitig aufheben

Damit die Verschlüsselung mit öffentlichem und privatem Schlüssel funktioniert, müssen die beiden jeweils die Umkehrung voneinander bilden. Dazu schauen wir uns ein einfaches Rechenbeispiel an.

★ Caesar 2.0

Beim Caesar-Verfahren bildete der Schlüssel bisher die Verschiebung der Buchstaben bzw. der Scheibe, d.h. es wurde derselbe Schlüssel verwendet für Ver- und Entschlüsselung.

Wir verändern das Caesar-Verfahren nun so, dass man zum Ver- und zum Entschlüsseln zwei verschiedene Schlüssel nimmt.

Vorher übersetzen wir unserAlphabet in passende Zahlen:

| A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 |

Kombination aus Addition / Subtraktion und Multiplikation

Die Idee hinter dem Caesar 2.0 Verfahren ist, dass man wie in der Bildergeschichte einen öffentlichen Schlüssel

und einen privaten Schlüssel

und einen privaten Schlüssel

hat, die aus einer Formel bestehen.

hat, die aus einer Formel bestehen.

Verschlüsseln mit dem öffentlichen Schlüssel

Für den öffentlichen Schlüssel wäre das z.B.

k bedeutet die Stelle des Klartextbuchstabens. Man würde also den Buchstaben I = 9 so verschlüsseln:

Die Scheibe startet immer wieder von vorne

Da 33 nicht mehr in der Tabelle vorkommt, ist der Trick, dass wir - wie bei einer Uhr - mit unserer Caesar-Scheibe 2.0 nach der 26 einfach wieder von vorne anfangen zu zählen. D.h. 27 entspricht wieder A, 28 entspricht B und so weiter... :

| A | B | C | D | E | F | G | H | I | J | ... | Z |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | ... | 26 |

| 27 | 28 | 29 | 30 | 31 | 32 | 33 | 34 | 35 | 36 | ... | 52 |

Verschlüsseln von I=9

Also ist

d.h. I → G .

Um die Zahlen den Buchstaben richtig zuordnen zu können, kannst du die Caesar 2.0 - Tabelle oder Scheibe verwenden:

| A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 | 31 | 32 | 33 | 34 | 35 | 36 | 37 | 38 | 39 | 40 | 41 | 42 | 43 | 44 | 45 | 46 | 47 | 48 | 49 | 50 | 51 | 52 |

| 53 | 54 | 55 | 56 | 57 | 58 | 59 | 60 | 61 | 62 | 63 | 64 | 65 | 66 | 67 | 68 | 69 | 70 | 71 | 72 | 73 | 74 | 75 | 76 | 77 | 78 |

| 79 | 80 | 81 | 82 | 83 | 84 | 85 | 86 | 87 | 88 | 89 | 90 | 91 | 92 | 93 | 94 | 95 | 96 | 97 | 98 | 99 | 100 | 101 | 102 | 103 | 104 |

| 105 | 106 | 107 | 108 | 109 | 110 | 111 | 112 | 113 | 114 | 115 | 116 | 117 | 118 | 119 | 120 | 121 | 122 | 123 | 124 | 125 | 126 | 127 | 128 | 129 | 130 |

| 131 | 132 | 133 | 134 | 135 | 136 | 137 | 138 | 139 | 140 | 141 | 142 | 143 | 144 | 145 | 146 | 147 | 148 | 149 | 150 | 151 | 152 | 153 | 154 | 155 | 156 |

| 157 | 158 | 159 | 160 | 161 | 162 | 163 | 164 | 165 | 166 | 167 | 168 | 169 | 170 | 171 | 172 | 173 | 174 | 175 | 176 | 177 | 178 | 179 | 180 | 181 | 182 |

| 183 | 184 | 185 | 186 | 187 | 188 | 189 | 190 | 191 | 192 | 193 | 194 | 195 | 196 | 197 | 198 | 199 | 200 | 201 | 202 | 203 | 204 | 205 | 206 | 207 | 208 |

Aufgabe 4 a: Verschlüsseln

- Verschlüssle die Botschaft EIS mit dem Schlüssel k·3+6.

E → 5·3+6 = 21 =

I → 9·3+6 = ... =

S →

- Verschlüssle die Botschaft HUT mit dem Schlüssel k·5+12.

HUT →

Entschlüsseln mit dem privaten Schlüssel

Öffentlicher und privater Schlüssel sollen sich gegenseitig aufheben. Damit liegt der Gedanke nahe, einfach die Umkehrung zu nehmen, z.B.:

Das probieren wir aus. Unser Beispiel war der Klartextbuchstabe k = I = 9:

Die Umkehrung würde bedeuten mit g = G = 7:

Hier stoßen wir auf ein Problem, nämlich dass keine ganzzahlige Division möglich ist, die Division also ungeeignet ist.

Außerdem soll man ja gerade nicht vom öffentlichen direkt auf den privaten schließen können, sonst wäre unser Verfahren ja wieder symmetrisch!

Eine unbekannte Rechenoperation

Da die Codierung unserer Buchstaben nach 26 immer wieder mit 1 beginnt, können wir eine Rechenoperation aus der Arithmetik verwenden, nämlich das modulare Rechnen. Wir gehen hier nicht näher darauf ein, aber wenn du interessiert bist, kannst du hier nachlesen.

Mit dieser Rechenoperation können wir Schlüsselpaare erzeugen, die sich gegenseitig aufheben und beide die Multiplikation verwenden, z.B.:

Das probieren wir aus an unserem Beispiel:

Aufgabe 4 b: Entschlüsseln

- Entschlüssle die Botschaft YHN mit dem Schlüssel (g-6)·9.

YHN →

- Entschlüssle die Botschaft LMU mit dem Schlüssel (g-12)·21.

Tipp: Die 0 entspricht ZLMU →

Aufgabe 4 c: Nachrichten austauschen

Verwendet die Schlüsselpaare indem ihr jeder Person eine Karte austeilt. Die öffentlichen Schlüssel werden bekannt gegeben. Die privaten Schlüssel bleiben geheim. Schickt euch gegenseitig kurze Nachrichten.

Aufgabe 4 d: Vorteile

Nenne Vorteile, die sich durch unser Caesar 2.0 Verfahren mit zwei Schlüsseln, ergeben haben.

Ein Verschlüsselungsverfahren, bei dem zwei verschiedene Schlüssel (privat / öffentlich) zum Ver- und Entschlüsseln verwendet werden, nennt man ein asymmetrisches Verschlüsselungsverfahren.

Macht das Sinn?

Wenn du dich mathematisch mit dem modularen Rechnen befasst hast, wirst du merken, dass unser Caesar 2.0 nur konstruiert asymmetrisch ist und tatsächlich mit Kenntnis dieser Arithmetik eigentlich auch symmetrisch ist. Wir haben es nur dazu genutzt, ein asymmetrisches Verfahren mit einfachen mitteln durchzuspielen.

In der Realität sind die mathematischen Funktionen für asymmetrische Verfahren sehr viel komplexer, was erst in der Oberstufe behandelt wird. Falls es dich dennoch interessiert, kannst du hier nachlesen.

Das asymmetrische Verfahren mit einer komplexeren Umkehrfunktion schauen wir uns auf der nächsten Seite an, dort kannst du es online ausprobieren.