Einstieg - Asymmetrische Chiffriersysteme

Eine neue Idee!

.... Er weiß noch gut, wie der Gedanke ihm plötzlich einfiel und dann beinahe wieder verschwand. "Ich ging nach unten, um mir eine Cola zu holen, und dabei vergaß ich die Idee fast wieder. Ich wußte nur noch, daß ich über etwas Interessantes nachgedacht hatte, aber nicht mehr, was es genau war. Dann kam es mit einem richtigen Adrenalinschub zurück. Zum ersten Mal während dieser ganzen Kryptographiearbeit war mir klar, daß ich etwas wirklich Wertvolles entdeckt hatte. Alles, was ich auf diesem Gebiet bis dahin herausgefunden hatte, kam mir vor wie unbedeutender technischer Kleinkram." Es war Nachmittag, und er mußte ein paar Stunden warten, bis Mary nach Hause kam. "Whit stand schon an der Tür", erinnert sie sich. "Er müsse mir etwas sagen, meinte er und machte dabei ein komisches Gesicht. Ich ging rein, und er sagte: "Setz dich bitte, ich möchte mit dir reden. Ich glaube, ich hab eine große Entdeckung gemacht - ich weiß, daß ich bei dieser Sache der erste bin." Für einen Augenblick stand die Welt still. Ich kam mir vor wie in einem Hollywood-Film." Diffie hatte ein neues Verschlüsselungsverfahren entwickelt, das mit einem sogenannten asymmetrischen Schlüssel arbeitete. Alle bisher dargestellten Verschlüsselungstechniken sind symmetrisch, das heißt, die Entschlüsselung ist einfach die Umkehr der Verschlüsselung. .... An diesem Punkt sollte gesagt werden, daß Diffie zwar den Begriff einer asymmetrischen Verschlüsselung entwickelt hatte, doch noch kein konkretes Beispiel dafür besaß. Allerdings war schon der bloße Begriff einer asymmetrischen Verschlüsselung revolutionär.

Quelle: Simon Singh, Geheime Botschaften, S.324ff.

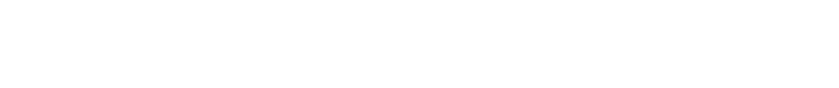

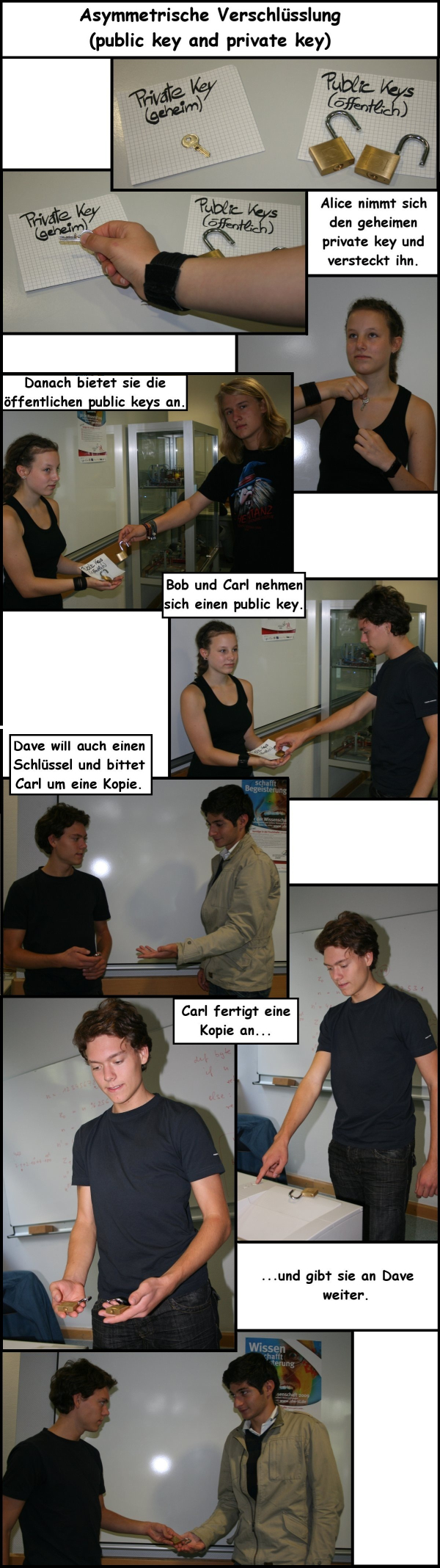

Wie könnte ein asymmetrisches Chiffriersystem funktionieren? Die Foto-Story (in zwei Spalten) von und mit Jacqueline, Simon und Tobias (Gaststar: Otar) - Schülerinnen und Schüler des HSG in Kaiserslautern (Abitur 2011) - zeigen es euch.

Ein System mit öffentlichem und privatem Schlüssel

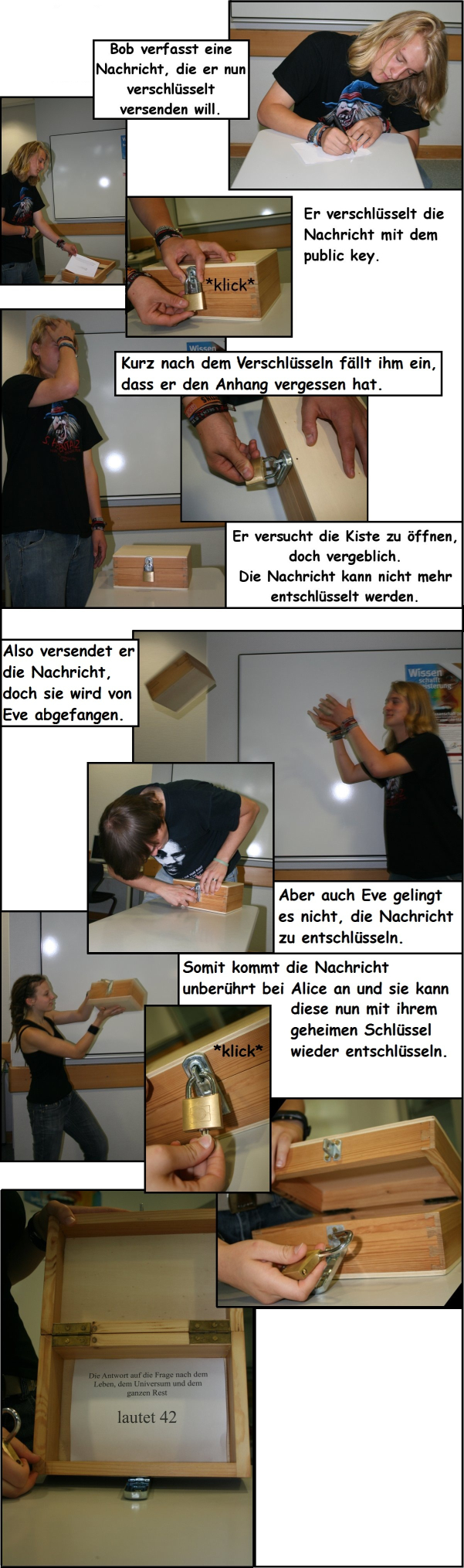

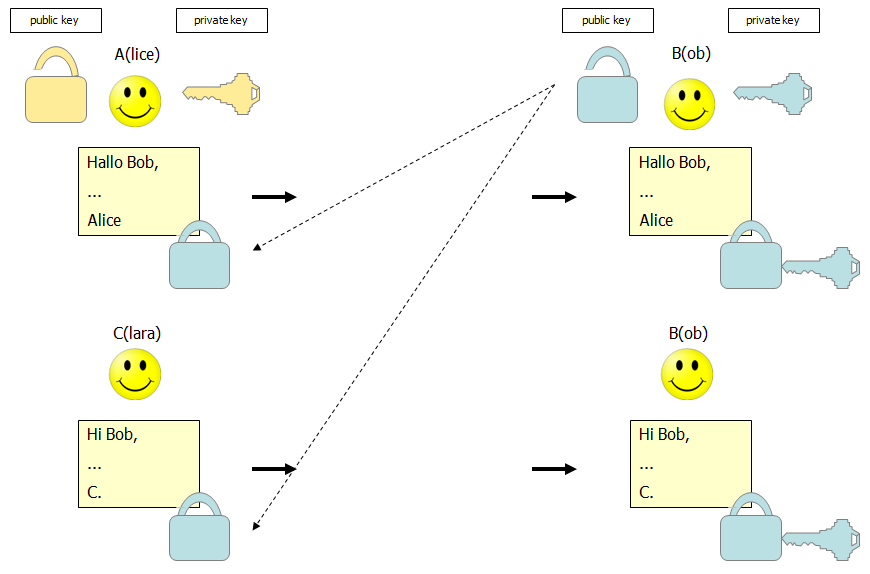

Alice und Bob benutzen jetzt das folgende System, um geheime Nachrichten zu verschicken.

Aufgabe 1

Bob besorgt sich ein Vorhängeschloss mit Schlüssel. Das Vorhängeschloss gibt er Alice, die damit einen Kasten (mit der Nachricht) verschließen kann. Den Schlüssel zum Vorhängeschloss behält er selbst.

(a) Was ist an diesem System asymmetrisch?

(b) Wie kommt das Vorhängeschloss zu Alice? Könnte Bob das Schloss an einem vereinbarten Platz in der Öffentlichkeit hinterlegen und Alice es dort bei Gelegenheit abholen?

Aufgabe 2

Die folgende Abbildung zeigt eine Situation, in der Alice und Clara Nachrichten an Bob schicken wollen.

(a) Warum kann Bob das gleiche Vorhängeschloss (bzw. Kopien dieses Schlosses) zu seinem Schlüssel für alle Kommunikationspartnerinnen bereitstellen?

(b) Warum benötigt Alice ein anderes Vorhängeschloss mit Schlüssel, wenn Bob eine Antwortnachricht an Alice schicken möchte?

(c) Wie viele verschiedene Vorhängeschloss-Schlüssel-Paare werden benötigt, wenn Alice, Bob, Clara und David Geheimnisse austauschen wollen?

Aufgabe 3

In der Informatik kennt man sogenannte Einwegfunktionen. Das sind Funktionen, die einfach (das bedeutet: in sinnvoller Zeit) berechnet werden können, aber ohne Hilfsmittel nicht einfach umgekehrt werden können – so wie bei einer Einbahnstraße: Man kann problemlos in eine Richtung hindurch fahren, muss aber für die umgekehrte Richtung lange Umwege in Kauf nehmen.

(a) Ein anschauliches Beispiel außerhalb der Informatik ist ein Telefonbuch aus Papier. Darin stehen – alphabetisch sortiert – alle Einwohnerinnen und Einwohner einer Stadt mitsamt ihrem Telefonnummern. Es gibt nun zwei mögliche Aufgaben: „Finde zu einem gegebenen Namen die Telefonnummer.“ und „Finde zu einer gegebenen Telefonnummer den Namen.“ Die beiden Aufgaben kehren sich gegenseitig um. Erkläre daran: Welches ist die einfache Aufgabe (sie entspricht Einwegfunktion)? Warum ist die Umkehrung viel schwieriger und nicht in sinnvoller Zeit zu lösen?

(b) Auch in der Foto-Story oben kommt eine Einwegfunktion vor – eine ganz einfache Aufgabe, deren Umkehrung aber – ohne weitere Hilfsmittel – kaum möglich ist. Erkläre, worum es sich dabei handelt.

Quellen

- [1]: Einbahnstraßenschild(letzter Zugriff: 02.06.2024) - Urheber: Jeyaratnam Caniceus - Lizenz: Pixabay Content Licence